(CAO) Một cuộc tấn công lớn bằng mã độc đòi tiền chuộc (ransomware) tương tự như cuộc tấn công WannaCry đã khiến hàng loạt doanh nghiệp trên khắp châu Âu phải đóng cửa.

Cuộc tấn công đã khiến nhiều doanh nghiệp thiệt hại nặng nề, trong đó nghiêm trọng nhất là các doanh nghiệp Ukraine. Hàng loạt hệ thống tại các cơ sở quan trọng bị xâm nhập và ngưng hoạt động như hệ thống của ngân hàng trung ương, công ty mạng viễn thông, nhà ga metro thành phố và sân bay Boryspil tại thủ đô Kiev.

Một vài nguồn tin cũng cho biết nhà cung cấp điện Ukrenego tại Ukraine cũng bị tấn công, tuy nhiên người phát ngôn của Ukrenego đã phủ nhận và nói rằng nguồn cung cấp điện không bị ảnh hưởng bởi cuộc tấn công này.

Ngoài ra, các công ty khác tại nhiều quốc gia trên thế giới cũng bị tấn công như trang web của công ty vận tải Maersk (Đan Mạch), máy chủ công ty dầu khí Rosneft của Nga, … Tại Mỹ cũng có một số trường hợp được ghi nhận bao gồm công ty dược phẩm Merck và văn phòng luật sư DLA Piper của Mỹ.

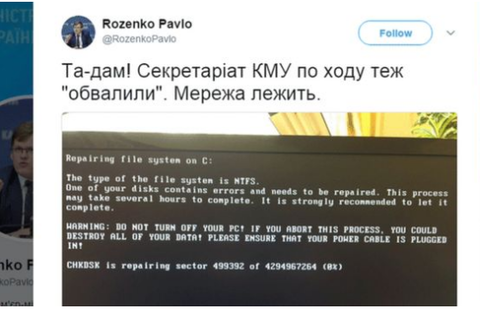

Phó thủ tướng Ukraine, ông Rozenko Pavlo chia sẻ hình ảnh máy tính của mình bị tấn công. Ảnh: TWITTER

Các chuyên gia bảo mật của Kaspersky Lab đã xác định loại virus này có tên gọi là Petrwrap, một biến thể của virus Petya bị Kaspersky phát hiện vào tháng 3 và nó đã lây nhiễm vào các máy tính được một thời gian.

Petya là một loại ransomware xuất hiện vào đầu năm 2016, khi máy tính bị nhiễm virus này, nó sẽ không mã hóa tất cả các tệp trên máy tính của người dùng nhưng thay vào đó nó tấn công một phần của hệ điều hành được gọi là Master File Table MFT.

MFT là một phần quan trọng cho hệ thống để tìm được nơi đã lưu các tập tin trên máy tính, do đó nếu bị tấn công và mã hóa thì máy tính sẽ không sử dụng được.

Theo một nghiên cứu gần đây của VirusTotal, chỉ có 4 trong số 61 dịch vụ chống virus có thể phát hiện thành công virus này. Hai công ty bảo mật đã tiến hành nghiên cứu và cho biết virus này khai thác lỗ hổng EternalBlue tương tự như WannaCry, điều đó cho phép nó lây lan nhanh chóng giữa các máy tính, hệ thống bị tấn công.

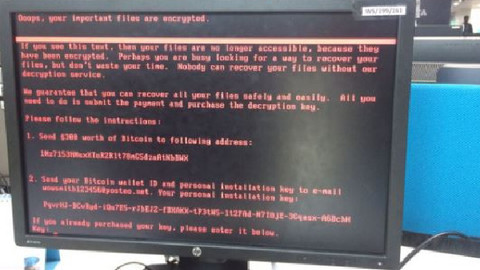

Thông điệp để lại trên các máy tính bị tấn công.

Microsoft đã phát hành bản vá lỗ hổng bảo mật cho tất cả các phiên bản của Windows nhưng nhiều người dùng vẫn dễ dàng bị tấn công. Sau khi bị nhiễm Petrwrap, virus sẽ mã hoá các máy tính bằng một mã khóa riêng và làm cho máy tính đó không thể sử dụng được cho đến khi được mở khóa.

Những người dùng, doanh nghiệp bị tấn công sẽ nhận được yêu cầu trả 300 USD bằng Bitcoin để mở khóa máy tính, Posteo sẽ cung cấp ví điện tử và ID để người dùng chuyển tiền vào.

Tính tới thời điểm hiện tại, đã có 8 giao dịch để mở khóa với số tiền tổng cộng khoảng 2300 USD. Tuy nhiên không có bất kì thông báo nào về việc các máy tính, hệ thống đã được giải mã thành công hay không sau khi trả tiền.

Hiện tại các cơ quan an ninh vẫn chưa xác định được nguồn gốc và ai là kẻ đứng sau cuộc tấn công. Một số ý kiến cho rằng Nga là nước đứng sau cuộc tấn công lần này vì Ukraine là nước chịu ảnh hưởng nặng nề nhất.

Ngay sau khi thông tin về cuộc tấn công được phát tán, tài khoản Twitter chính thức của Ukraine đã phản ứng bằng cách đăng tải nội dung trên Twitter kêu gọi người dân đừng hoảng sợ và đính kèm một meme hài hước.

Chính phủ Ukraine kêu gọi người dân hãy bình tĩnh.

Dự kiến, sắp tới có thể sẽ diễn ra nhiều cuộc tấn công ransomware nữa vì những kẻ đứng sau đã nhận ra nguồn lợi thu về từ các cuộc tấn công là rất lớn. Điển hình là gần đây công ty Nayana của Hàn Quốc đã đồng ý trả một khoản tiền chuộc lên đến 1 triệu USD để mở khóa các máy tính của mình.

Chuyên gia bảo mật kỳ cựu Chris Wysopal cho biết phần mềm độc hại thường lây lan qua một số lỗ hổng Windows tương tự như Wannacry, nhiều công ty và người dùng đã chủ quan, không vá những lỗ hổng này bởi vì Wannacry đã được giải quyết nhanh chóng.

Để chủ động phòng tránh và ngăn chặn bị tấn công, người dùng và các doanh nghiệp nên cập nhật chương trình bảo mật trên máy tính của mình thường xuyên, không tắt chương trình bảo mật và diệt virus, không mở hoặc tải những liên kết lạ trong mail, trên mạng xã hội.